Invasão de Conta Online: Seu Plano de Resposta a Incidentes em 5 Passos (O Que Fazer e o Que Evitar).

Você já sentiu o pânico de tentar acessar seu e-mail ou rede social e descobrir que a senha foi alterada? Uma invasão de conta online é uma das experiências mais estressantes da vida digital, deixando um rastro de vulnerabilidade e incerteza. A verdade é que, no cenário atual, a questão não é se você vai sofrer um incidente, mas quando. Estar preparado é a única defesa real. Neste guia prático e direto, a RG Cibersegurança apresenta um plano de resposta a incidentes em 5 passos essenciais, detalhando exatamente o que você deve fazer — e, mais importante, o que evitar — nos minutos críticos após descobrir uma invasão. Aprenda a retomar o controle, proteger seus dados e minimizar os danos antes que seja tarde demais. Palavras-chave: resposta a incidentes, conta invadida, segurança digital, o que fazer, proteção de dados, guia prático, passo a passo, segurança online, e cibersegurança.

Ricardo Gonçalves

1/12/202612 min read

O Alarme Silencioso da Invasão Digital

A Sensação de Violação no Mundo Conectado

É um momento que congela o sangue: você digita sua senha, a mesma que usa todos os dias, e a tela devolve uma mensagem fria e impessoal: "Senha incorreta". Você tenta de novo, com mais cuidado. Nada. A dúvida se transforma em pânico quando você percebe que não é um erro de digitação. Alguém esteve aqui. Alguém entrou no seu espaço digital privado, trocou as fechaduras e agora detém o controle de uma parte da sua identidade.

A invasão de uma conta online — seja seu e-mail, rede social ou serviço financeiro — é mais do que um inconveniente técnico. É uma violação pessoal. Nossas contas digitais são extensões de nós mesmos; elas guardam nossas conversas, nossas fotos, nossos contatos e, cada vez mais, nossos dados financeiros. A sensação de ter esse espaço invadido é comparável à de ter a própria casa arrombada. Fica um rastro de vulnerabilidade, incerteza e a pergunta angustiante: "O que eles podem fazer com minhas informações?".

No cenário cibernético atual, onde vazamentos de dados expõem bilhões de credenciais e ataques de phishing se tornam cada vez mais sofisticados, a questão não é se um de nós vai enfrentar um incidente de segurança, mas quando e quão preparado estará. Segundo dados de mercado, o número de contas comprometidas globalmente cresce exponencialmente a cada ano, tornando a segurança reativa uma habilidade essencial para todos os cidadãos digitais.

Por Que Ter um Plano é Sua Melhor Defesa?

Imagine que um incêndio começa na sua cozinha. Sua reação imediata e instintiva pode ser jogar água no fogo, mas se for um incêndio causado por óleo, essa ação pode piorar drasticamente a situação. A resposta correta e segura — usar um extintor de classe K ou abafar o fogo — depende de conhecimento prévio e de um plano. O mesmo se aplica a uma crise de segurança digital.

Agir por impulso no calor do momento pode levar a erros fatais. Você pode, por exemplo, deletar a conta em um ato de desespero, eliminando qualquer chance de recuperação e as evidências necessárias para uma investigação. Ou pode tentar recuperar a senha usando uma rede Wi-Fi pública e insegura, entregando suas novas credenciais diretamente nas mãos de outro cibercriminoso.

É por isso que um plano de resposta a incidentes não é um luxo para especialistas em TI; é o seu "kit de primeiros socorros" digital. Ter uma sequência de passos claros e lógicos para seguir nos momentos críticos após uma invasão é o que diferencia um pequeno susto de uma catástrofe financeira e de reputação. Este guia é o seu plano. Ele detalha exatamente o que fazer — e, de forma igualmente crucial, o que evitar — para conter o dano, retomar o controle e fortalecer suas defesas para o futuro.

Antes do Plano: Sinais de Alerta de que sua Conta foi Comprometida

Muitas vezes, o invasor não troca a senha imediatamente. Ele pode permanecer em silêncio por dias ou semanas, usando seu acesso para coletar informações, espionar suas conversas ou preparar um golpe maior. Estar atento aos sinais de alerta é a sua primeira linha de defesa.

Atividade Incomum que Você Não Reconhece

Este é o sinal mais comum. Sua conta começa a ter "vida própria". Verifique se há posts, curtidas, compartilhamentos ou comentários em suas redes sociais que você não fez. Em contas de e-mail, fique atento a mensagens enviadas da sua caixa de saída que você não escreveu, ou e-mails na pasta de "lidos" ou "excluídos" que você nunca abriu. Frequentemente, invasores usam seu acesso para enviar spam ou links de phishing para todos os seus contatos, aproveitando a confiança que eles têm em você.

Alertas de Login de Locais ou Dispositivos Estranhos

A maioria das grandes plataformas (Google, Meta, Microsoft) envia notificações de segurança por e-mail ou SMS quando detecta um login a partir de um novo dispositivo, navegador ou localização geográfica. Esses alertas são vitais. Nunca os ignore ou os trate como spam. Se você mora no Brasil e recebe um alerta de login de um dispositivo na Ucrânia ou no Vietnã, aja imediatamente. É a confirmação de que alguém, em algum lugar, tem sua senha.

Alterações Inesperadas no seu Perfil

Invasores experientes tentam consolidar o controle sobre a conta. Para fazer isso, eles alteram as informações de recuperação, impedindo que você possa retomar o acesso facilmente. Faça verificações periódicas no seu perfil em busca de mudanças que você não fez. Isso inclui alterações no seu nome de usuário, foto de perfil, e, mais criticamente, no seu e-mail de recuperação ou no número de telefone associado à conta. Se o e-mail de recuperação for trocado, você perde o principal método para redefinir sua senha.

Perda Súbita de Acesso

Este é o sinal mais óbvio e alarmante. Sua senha, que funcionava até ontem, simplesmente para de funcionar. Isso significa que o invasor já passou da fase de reconhecimento e está tomando controle ativo da conta, trancando você para fora. Neste ponto, o tempo é seu inimigo. Cada minuto que passa é um minuto que o criminoso tem para explorar seus dados, aplicar golpes em seus contatos ou escalar o ataque para outras contas suas. É hora de ativar o plano.

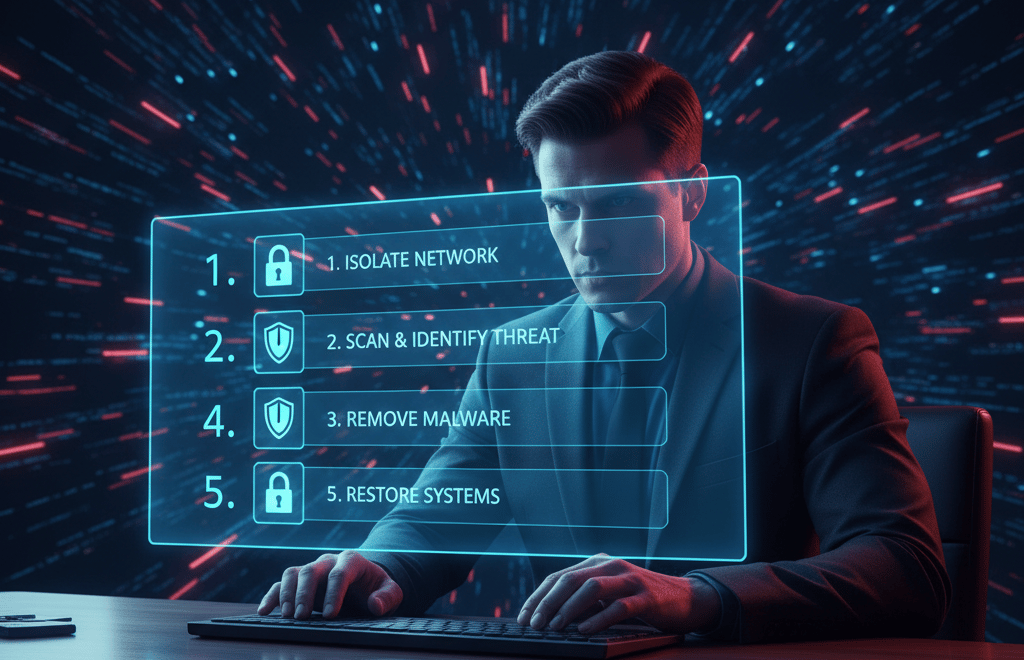

O Plano de Resposta a Incidentes em 5 Passos

Respire fundo. Aja com método, não com pânico. Siga estes cinco passos na ordem correta para garantir a resposta mais eficaz.

Passo 1: Contenha o Dano e Isole a Ameaça

O primeiro objetivo é limitar a capacidade do invasor de causar mais danos. Pense nisso como fechar a porta principal para impedir que o ladrão continue a vasculhar sua casa.

Desconecte-se de Todos os Dispositivos

A maioria das plataformas possui uma função de segurança que permite "sair de todas as sessões ativas" ou "desconectar de todos os dispositivos". Encontre-a nas configurações de segurança da sua conta. Ao acionar essa função, você força o logout em todos os computadores, celulares e tablets onde a conta está logada, incluindo o do invasor. Isso o expulsa temporariamente, dando a você uma janela de oportunidade crucial para agir.

Verifique seu Computador e Celular com um Antivírus

Como o invasor conseguiu sua senha? A causa pode não ser um vazamento de dados em um site terceiro, mas sim um malware (como um keylogger ou stealer) no seu próprio dispositivo. Antes de criar uma nova senha, é fundamental garantir que o seu ambiente digital está limpo. Execute uma varredura completa com um software antivírus confiável e atualizado em todos os dispositivos que você usa para acessar a conta comprometida. Se você trocar a senha em um computador infectado, o invasor capturará a nova senha instantaneamente.

Não Entre em Pânico e Delete a Conta

Sua primeira reação pode ser querer apagar tudo. Não faça isso. Excluir a conta é uma medida extrema e muitas vezes irreversível. Isso não apenas impede que você recupere fotos ou informações importantes, mas também destrói evidências (como endereços de IP e registros de atividade) que poderiam ser usadas para uma investigação ou para fortalecer a segurança de outras pessoas. Além disso, algumas plataformas não liberam o nome de usuário imediatamente, e um invasor poderia recriar uma conta com o mesmo nome para se passar por você.

Não Inicie a Recuperação em uma Rede Wi-Fi Pública

Cafés, aeroportos e hotéis oferecem Wi-Fi gratuito, mas essas redes são notoriamente inseguras. Cibercriminosos podem usar técnicas como "Man-in-the-Middle" para interceptar todo o tráfego que passa pela rede. Se você tentar redefinir sua senha em uma rede pública, corre o risco de entregar a nova senha diretamente ao espião digital ao lado. Sempre realize procedimentos de segurança em uma rede confiável, como a da sua casa (com uma senha forte) ou usando os dados móveis do seu celular (4G/5G).

Passo 2: Recupere o Controle e Fortaleça o Acesso

Com a ameaça contida, é hora de retomar o que é seu e reconstruir as defesas da porta de entrada principal.

Use o Fluxo de Recuperação de Conta Oficial

Não clique em links de recuperação recebidos por e-mail, a menos que você tenha acabado de solicitá-los. A maneira mais segura é ir diretamente ao site oficial do serviço (por exemplo, gmail.com, facebook.com), procurar pela opção "Esqueci minha senha" ou "Problemas para entrar?" na página de login e seguir as instruções. Você provavelmente precisará confirmar sua identidade através do seu e-mail de recuperação ou número de telefone.

Crie uma Senha Nova, Longa, Única e Complexa

Este é o momento mais crítico. A nova senha precisa ser uma fortaleza. Esqueça nomes de familiares, datas de aniversário ou variações da senha antiga. Uma senha forte hoje precisa de:

Comprimento: No mínimo 16 caracteres. Quanto mais longa, mais segura.

Complexidade: Uma mistura de letras maiúsculas, minúsculas, números e símbolos.

Exclusividade: A regra de ouro: uma senha única para cada conta. Nunca reutilize senhas.

A melhor maneira de cumprir essas regras é usar um gerenciador de senhas. Ele cria e armazena senhas extremamente complexas para você, exigindo que você se lembre de apenas uma senha-mestra.

Não Reutilize Senhas Antigas ou Variações Simples

Se você simplesmente troca "senha123!" por "senha123!!", você não está seguro. Invasores sabem que as pessoas fazem isso. Além disso, se a sua senha foi obtida de um vazamento de dados de outro site, reutilizá-la em qualquer lugar significa que todas as suas contas que compartilham essa credencial estão vulneráveis a um ataque conhecido como credential stuffing, onde bots testam a mesma combinação de e-mail e senha em centenas de serviços.

Passo 3: Ative a Muralha de Segurança Adicional

Uma senha forte é a porta da frente. A verificação em duas etapas é a muralha de segurança ao redor da sua propriedade. É a camada que protege você mesmo quando sua senha é comprometida.

Ative a Verificação em Duas Etapas (2FA) Imediatamente

A Verificação em Duas Etapas, ou Autenticação de Dois Fatores (2FA), adiciona uma segunda camada de verificação para provar sua identidade. Após inserir sua senha (primeiro fator), você precisa fornecer uma segunda informação que só você tem acesso. Ativar o 2FA é a ação isolada mais importante que você pode tomar para proteger suas contas.

Tipos de 2FA: Do SMS aos Aplicativos Autenticadores

Existem diferentes métodos de 2FA, com níveis variados de segurança:

SMS: O código é enviado para o seu celular. É melhor do que nada, mas é o método menos seguro. Cibercriminosos podem usar uma técnica chamada SIM Swap, onde convencem a operadora de telefonia a transferir seu número para um chip deles, interceptando seus códigos.

Aplicativos Autenticadores (Opção Segura): Aplicativos como Google Authenticator, Microsoft Authenticator ou Authy geram códigos de seis dígitos que mudam a cada 30 segundos. Eles não dependem da sua linha telefônica e são considerados muito seguros para a maioria dos usuários.

Chaves de Segurança Físicas (Padrão-Ouro): Dispositivos USB ou NFC (como os da YubiKey ou Google Titan) que você precisa conectar ao seu computador ou aproximar do seu celular para aprovar um login. São imunes a phishing e considerados o método de 2FA mais seguro disponível.

Não Confie Apenas na Sua Senha

Pense na sua senha não como um segredo perfeito, mas como uma informação que, a qualquer momento, pode se tornar pública devido a vazamentos de dados fora do seu controle. Centenas de empresas sofrem violações todos os anos. Se sua senha vazar, o 2FA é a única barreira que impede que um invasor entre na sua conta, mesmo que ele tenha seu usuário e senha corretos.

Passo 4: Comunique-se e Alerte sua Rede

A invasão da sua conta não afeta apenas você. Ela coloca toda a sua rede de contatos e seguidores em risco. Agir com transparência é um ato de responsabilidade digital.

Avise seus Contatos e Seguidores

Um dos primeiros movimentos de um invasor é explorar a confiança que seus contatos têm em você. Eles podem enviar mensagens privadas pedindo dinheiro, compartilhando links maliciosos que roubam informações ou publicando golpes em seu nome. Ao alertar sua rede, você os protege. Avise que sua conta foi comprometida e que eles devem ignorar qualquer mensagem suspeita enviada recentemente.

Onde e Como Comunicar o Incidente

Use canais alternativos e seguros para fazer o alerta. Se seu Facebook foi invadido, use o WhatsApp, e-mail ou outra rede social para postar uma mensagem. Seja claro e direto: "Olá a todos, um aviso rápido: minha conta do Facebook foi invadida. Por favor, não cliquem em nenhum link ou atendam a pedidos vindos de lá até que eu avise que retomei o controle. Obrigado pela compreensão."

Não Sinta Vergonha ou Hesite em Comunicar

Ser vítima de um cibercrime não é motivo de vergonha. Acontece com milhões de pessoas, incluindo especialistas em tecnologia. Hesitar em comunicar por medo de julgamento apenas dá ao invasor mais tempo para causar danos à sua reputação e enganar as pessoas que confiam em você. Sua transparência será vista como um ato de cuidado e responsabilidade.

Passo 5: Revise, Limpe e Monitore

Recuperar o acesso é apenas metade da batalha. O invasor pode ter deixado "portas dos fundos" (backdoors) para facilitar um retorno futuro. É hora de fazer uma auditoria completa.

Faça uma Auditoria Completa na Conta Recuperada

Vá até as configurações de segurança e revise cada item:

Informações de Recuperação: Confirme que o e-mail e o telefone de recuperação são seus. Delete qualquer um que você não reconheça.

Aplicativos Conectados: Revise a lista de aplicativos e sites de terceiros que têm permissão para acessar sua conta. Invasores podem autorizar um aplicativo malicioso. Revogue o acesso de qualquer coisa que você não reconheça ou não use mais.

Filtros e Encaminhamento de E-mail: Em contas de e-mail, verifique se o invasor não criou regras para encaminhar cópias de suas mensagens para um endereço externo ou para apagar automaticamente alertas de segurança.

O Que Fazer: Verifique Atividades de Login Recentes

Analise o histórico de logins da sua conta, geralmente disponível na seção de segurança. Anote os endereços de IP, locais e horários dos acessos não autorizados. Essa informação pode ser útil se você decidir registrar um boletim de ocorrência.

Monitore Suas Outras Contas

Se você reutilizou a senha comprometida em outros serviços, considere todas essas contas como potencialmente vulneráveis e mude as senhas delas imediatamente, começando pelas mais críticas (banco, e-mail principal). Ative o 2FA em todas elas.

Não Presuma que o Perigo Passou Após Mudar a Senha

Mudar a senha e ativar o 2FA são os passos mais importantes, mas a auditoria é o que garante que o invasor não deixou uma maneira fácil de voltar. Achar que o problema está resolvido sem uma limpeza completa é como expulsar um ladrão pela porta da frente, mas deixá-lo com uma cópia da chave da porta dos fundos.

Após a Crise: Fortalecendo sua Postura de Segurança a Longo Prazo

Uma crise, por mais estressante que seja, também é uma oportunidade de aprendizado e fortalecimento. Use a experiência da invasão como um catalisador para adotar uma postura de segurança permanentemente mais robusta.

Adote um Gerenciador de Senhas

Se você ainda não usa um, este é o momento. Ferramentas como Bitwarden, 1Password ou LastPass resolvem o problema fundamental da higiene de senhas. Elas criam e lembram senhas longas, aleatórias e únicas para cada um dos seus sites, protegidas por uma única senha-mestra. É a transição de tentar memorizar dezenas de senhas fracas para proteger uma única senha forte.

Mantenha-se Informado e Cético

A cibersegurança é um campo dinâmico. Os golpes de hoje não são os mesmos de amanhã. Siga fontes de notícias de tecnologia e segurança para se manter atualizado sobre novas ameaças. Adote uma mentalidade de "desconfiança saudável" em relação a e-mails, mensagens e links inesperados. Antes de clicar, pare e pense. A urgência e o medo são as principais ferramentas de um golpista.

Conclusão: De Reativo a Proativo na sua Segurança Digital

Uma conta online invadida é um evento disruptivo e assustador. No entanto, com o plano de ação correto, é uma situação que você pode gerenciar e da qual pode se recuperar completamente.

Recapitulando seu Plano de Ação:

Contenha: Desconecte todas as sessões e verifique seus dispositivos.

Recupere: Use o fluxo oficial para criar uma senha nova, forte e única.

Fortaleça: Ative a verificação em duas etapas (2FA) via aplicativo autenticador.

Comunique: Alerte sua rede de contatos para protegê-los.

Audite: Revise todas as configurações de segurança em busca de "portas dos fundos".

A Invasão como um Alerta para o Futuro

Encare este incidente não como uma falha pessoal, mas como um alarme inevitável do mundo digital em que vivemos. Use a adrenalina e a frustração do momento para construir defesas duradouras. Ao transformar a reatividade forçada de hoje na proatividade de amanhã — com senhas únicas, 2FA em tudo e um ceticismo saudável — você muda sua posição de alvo fácil para um alvo difícil de ser comprometido. Sua segurança digital está, em última análise, em suas mãos.

Recursos Adicionais e Leitura Recomendada

Para auxiliar na recuperação e no fortalecimento da sua segurança, a RG Cibersegurança recomenda os seguintes recursos:

Páginas de Ajuda e Recuperação das Principais Plataformas:

Google/Gmail: https://support.google.com/accounts/answer/6294825

Meta (Facebook & Instagram): https://www.facebook.com/hacked

Microsoft/Outlook: https://support.microsoft.com/pt-br/account-billing/como-recuperar-uma-conta-microsoft-invadida-ou-comprometida-24ca907d-bcdf-a44b-4656-47f0cd89c245

Fontes Confiáveis para se Manter Informado:

Entre em contato

+5531986992842

© 2024. Todos os direitos reservados

Deixe sua mensagem para que possamos entender a sua necessidade