Have I Been Pwned?' e Além: Um Guia Completo das Ferramentas de Monitoramento de Vazamentos

Diante de ameaças crescentes como malwares infostealers, a proteção de dados tornou-se uma prioridade. Neste guia completo, exploramos as melhores ferramentas para monitorar se suas informações pessoais, como logins e senhas, foram expostas em vazamentos de dados. Analisamos desde o essencial "Have I Been Pwned?" até as avançadas funções de monitoramento da dark web oferecidas por suítes de segurança modernas. Aprenda a verificar proativamente a sua exposição online, entenda os resultados e saiba quais passos tomar para proteger suas contas. Palavras-chave: Monitoramento de Vazamentos, Have I Been Pwned, Segurança de Dados, Roubo de Senhas e Dark Web.

FERRAMENTAS E REVIEWSVAZAMENTOSCIBERSEGURANÇANOTÍCIAS

Ricardo Gonçalves

3/11/202613 min read

Introdução: A Era da Vigilância Pessoal Contra o Crime Digital

Nos últimos meses, um alarme soou silenciosamente nos dispositivos de milhares de brasileiros. Clientes de grandes operadoras, como a Vivo, viram-se em meio a uma nova onda de ataques digitais, com suas contas e dados pessoais subitamente expostos. Contudo, o culpado não era uma falha nos robustos servidores da empresa, mas um inimigo muito mais íntimo e sorrateiro: o malware do tipo infostealer (ladrão de informações).

Diferente dos vazamentos de dados em massa que estampam manchetes, onde hackers invadem sistemas corporativos, o infostealer age no seu território: ele infecta o seu computador ou celular. Uma vez dentro, seu objetivo é um só: roubar as credenciais que você salva nos navegadores, as senhas de redes sociais, e-mails e serviços bancários, transformando seu dispositivo em um traidor silencioso. Este cenário muda o jogo da segurança, colocando o foco diretamente na proteção individual.

Neste contexto, a reatividade não é mais uma opção viável. Esperar pela notificação de uma empresa para saber que sua senha vazou é como esperar a fumaça para descobrir o incêndio. A melhor estratégia de defesa no século XXI é a "segurança proativa". Você, como usuário, pode e deve assumir um papel ativo no monitoramento da sua pegada digital, investigando onde suas informações podem ter sido expostas e agindo antes que o dano se materialize.

Este artigo é o seu guia definitivo nessa jornada. Vamos explorar desde as ferramentas mais essenciais e gratuitas até serviços avançados que vigiam a dark web por você. O objetivo é claro: capacitar você a transformar a ansiedade sobre vazamentos de dados em um plano de ação concreto, permitindo que você verifique hoje mesmo o status da sua segurança digital e saiba exatamente o que fazer para mitigar os riscos e proteger sua identidade online.

O Ecossistema do Roubo de Dados: Como Suas Informações Vão Parar na Dark Web?

Para entender a importância das ferramentas de monitoramento, é crucial primeiro compreender a jornada que seus dados percorrem desde o momento em que são comprometidos até sua comercialização no submundo digital. Essa trilha se divide principalmente em duas grandes avenidas: os vazamentos de dados corporativos e os ataques de malware infostealer.

O que é um Vazamento de Dados Corporativo?

A Anatomia de um "Breach"

Um "breach" ou violação de dados ocorre quando cibercriminosos conseguem romper as defesas de uma empresa e acessar seus bancos de dados. Pense nas centenas de serviços online que você utiliza: redes sociais, lojas virtuais, aplicativos de streaming, fóruns, etc. Cada um deles armazena suas informações em servidores. Hackers exploram vulnerabilidades nesses sistemas, como falhas de software, configurações inadequadas ou até mesmo erro humano, para extrair esses dados em massa. O resultado é um arquivo gigantesco contendo as informações de milhões de usuários.

O Que os Criminosos Buscam

O alvo principal desses ataques são as Informações de Identificação Pessoal (PII - Personally Identifiable Information). Isso inclui, mas não se limita a:

Nomes completos e nomes de usuário.

Endereços de e-mail.

Senhas: Embora muitas empresas armazenem senhas de forma criptografada (um processo que as embaralha), os criminosos podem usar técnicas de força bruta para "quebrar" as mais fracas. Se não forem criptografadas (uma prática terrivelmente insegura, mas ainda existente), elas são um prêmio imediato.

Números de telefone, endereços físicos e datas de nascimento.

Dados financeiros, como números parciais de cartão de crédito.

A Ameaça Silenciosa dos Infostealers

Enquanto o breach é um ataque em larga escala a um único alvo (a empresa), o infostealer é um ataque de varejo, focado em infectar o maior número possível de indivíduos.

Como Funciona a Infecção

A porta de entrada para esse tipo de malware é, quase sempre, uma ação do próprio usuário. Os vetores mais comuns incluem:

Software Pirata: Baixar programas, jogos ou ativadores de fontes não confiáveis é uma das formas mais garantidas de se infectar. O malware vem "embutido" no instalador.

E-mails de Phishing: Mensagens fraudulentas que imitam empresas legítimas, contendo anexos maliciosos (como um falso "boleto.pdf.exe") ou links que levam a sites projetados para instalar o malware.

Downloads "Drive-by": A simples visita a um site comprometido pode, em alguns casos, iniciar um download malicioso sem a sua permissão.

O Roubo dentro do seu Navegador

Uma vez instalado, o infostealer é devastadoramente eficiente. Ele se especializa em extrair informações diretamente de onde elas são mais convenientemente armazenadas: seu navegador de internet. Ele vasculha arquivos internos do Chrome, Firefox, Edge, etc., para roubar:

Senhas salvas.

Dados de preenchimento automático (nomes, endereços, etc.).

Cookies de sessão: Pequenos arquivos que mantêm você logado em sites. Com eles, um criminoso pode acessar suas contas sem precisar da senha.

Dados de carteiras de criptomoedas.

O Mercado Negro Digital: O Destino Final dos Seus Dados

Independentemente de terem sido obtidos via breach ou infostealer, o destino final de seus dados é o mesmo: os mercados da dark web.

O Que é a Dark Web?

De forma simples, a dark web é uma parte da internet que não é indexada por mecanismos de busca como o Google e requer software específico (como o navegador Tor) para ser acessada. Ela oferece um alto grau de anonimato, o que a torna um terreno fértil para atividades ilegais.

A Comercialização das Informações

Nesses fóruns e mercados clandestinos, os dados roubados são um produto valioso. As informações são compiladas, organizadas em "pacotes" (por exemplo, "1 milhão de logins de e-commerce do Brasil") e vendidas por valores que variam de alguns dólares a milhares. Os compradores usam esses dados para uma infinidade de crimes, incluindo fraude financeira, roubo de identidade, extorsão e, mais comumente, ataques de credential stuffing. Este último consiste em usar robôs para testar as combinações de e-mail e senha vazadas em centenas de outros sites, explorando o fato de que muitas pessoas reutilizam a mesma senha em múltiplos serviços.

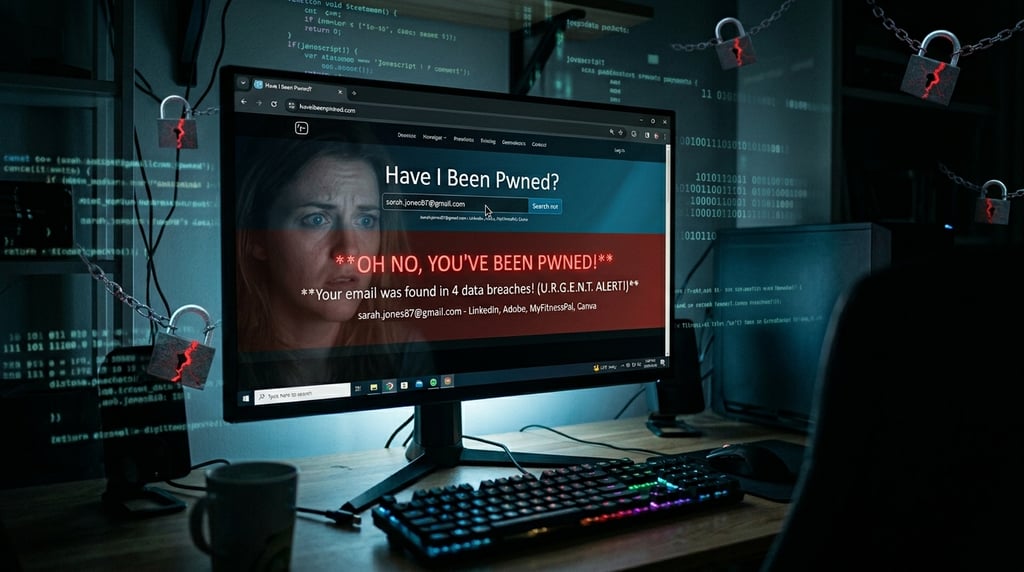

A Primeira Linha de Defesa: Verificando Vazamentos com "Have I Been Pwned?"

Em meio a esse cenário complexo e um tanto assustador, surge uma ferramenta simples, poderosa e gratuita que se tornou o padrão ouro para a verificação de vazamentos de dados: o "Have I Been Pwned?".

O Guardião da Internet: Quem é Troy Hunt e o que é o "Have I Been Pwned?" (HIBP)

Lançado em 2013 pelo especialista em segurança australiano Troy Hunt, o "Have I Been Pwned?" (uma expressão em inglês que pode ser traduzida como "Eu já fui derrotado/comprometido?") é um projeto nascido da necessidade de criar um recurso centralizado e confiável para o público em geral. Hunt, uma figura respeitada na comunidade de cibersegurança, coleta e analisa os "dumps" de dados de centenas de vazamentos e os indexa em um gigantesco banco de dados. O HIBP permite que qualquer pessoa verifique de forma rápida e segura se seu e-mail ou número de telefone aparece em alguma dessas violações de dados já conhecidas. Sua credibilidade é tão alta que governos e grandes empresas de tecnologia integraram seus dados em seus próprios sistemas de segurança.

Guia Passo a Passo: Usando o HIBP para Verificar seu E-mail e Telefone

Usar o HIBP é um processo incrivelmente direto.

Realizando a Verificação

Acesse o site oficial: haveibeenpwned.com.

Na página inicial, você encontrará um campo de busca. Digite seu endereço de e-mail ou número de telefone (no formato internacional, incluindo o código do país, ex: +5511999999999).

Clique no botão "pwned?".

Interpretando os Resultados (Positivo): "Oh no — pwned!"

Se o site retornar um alerta vermelho com a mensagem "Oh no — pwned!", significa que seu e-mail ou telefone foi encontrado em um ou mais vazamentos de dados que constam na base do HIBP. Role a página para baixo e você verá uma lista detalhada de cada "breach" (violação) em que seus dados apareceram. Cada entrada informa:

O nome do site ou serviço que foi violado.

A data do vazamento.

Uma breve descrição do incidente.

"Compromised data": A parte mais importante. Aqui, o HIBP lista quais tipos de dados foram expostos naquele vazamento específico (ex: "Email addresses, Passwords, Usernames").

Interpretando os Resultados (Negativo): "Good news — no pwnage found!"

Uma tela verde com esta mensagem é um ótimo sinal. Significa que seu e-mail ou telefone não foi encontrado em nenhum dos vazamentos indexados pelo HIBP. Contudo, isso não é uma garantia de 100% de segurança. Significa apenas que você não está nos vazamentos públicos e conhecidos que compõem o banco de dados do site. Vazamentos mais recentes, não descobertos ou vendidos em mercados privados podem não estar listados.

"Pwned Passwords": O Serviço para Verificar a Força das Suas Senhas

Além da verificação de e-mails, o HIBP oferece um serviço igualmente crucial chamado "Pwned Passwords". Trata-se de uma base com bilhões de senhas que já apareceram em vazamentos de dados. Você pode digitar uma senha (ou uma que pretende usar) e o serviço informará se ela já é conhecida pelos criminosos.

Como Funciona

Você pode estar se perguntando se é seguro digitar sua senha em um site. A resposta é sim, graças a uma técnica inteligente chamada k-Anonymity. Seu navegador não envia a senha completa para o HIBP. Ele envia apenas os primeiros cinco caracteres do "hash" da sua senha (uma representação criptográfica dela). O HIBP retorna uma lista de todos os hashes que começam com esses cinco caracteres, e seu navegador verifica localmente se o hash completo da sua senha está nessa lista, sem nunca expor a senha original na internet.

Por Que Você Nunca Deve Usar uma Senha "Pwned"

Se uma senha está na lista do "Pwned Passwords", ela é considerada publicamente conhecida. Isso significa que ela fará parte dos "dicionários" que os hackers usam em ataques de força bruta para adivinhar senhas. Usar uma senha "pwned" é como trancar sua casa com uma chave que já foi copiada milhares de vezes.

Além do Básico: Ferramentas Avançadas e Serviços Integrados de Monitoramento

O HIBP é o ponto de partida essencial, mas o ecossistema de proteção de dados evoluiu. Hoje, diversas ferramentas e serviços, tanto gratuitos quanto pagos, integram o monitoramento de vazamentos para oferecer uma proteção mais conveniente e abrangente.

Firefox Monitor: A Integração HIBP para Proteger Usuários

A Mozilla, criadora do navegador Firefox, foi uma das primeiras grandes empresas a se associar a Troy Hunt. O Firefox Monitor é um serviço gratuito que utiliza a base de dados do HIBP para proteger seus usuários. Ao se cadastrar com seu e-mail, o serviço não apenas realiza uma varredura inicial, mas também o notifica automaticamente se seu e-mail aparecer em novos vazamentos de dados, eliminando a necessidade de verificações manuais constantes. É um excelente exemplo de como a segurança proativa pode ser integrada de forma transparente na experiência do usuário.

O Ecossistema Google e o Monitoramento de Senhas

Se você usa o navegador Chrome e salva suas senhas na sua Conta Google, já possui uma poderosa ferramenta de monitoramento integrada.

O Gerenciador de Senhas do Google

O Google Password Manager (acessível via passwords.google.com ou nas configurações do Chrome) faz mais do que apenas armazenar suas credenciais. Ele realiza uma "Verificação de senha", cruzando suas senhas salvas com um banco de dados de credenciais conhecidamente comprometidas. Ele informa não apenas sobre senhas vazadas, mas também sobre senhas reutilizadas em várias contas e senhas fracas.

O Alerta "Sua Senha foi Encontrada em um Vazamento de Dados"

Quando o Google detecta que uma combinação de nome de usuário e senha que você salvou foi comprometida, ele exibe um alerta proativo diretamente no navegador, recomendando a troca imediata da senha. Essa integração transforma o gerenciador de senhas de um mero cofre em um sistema de alarme ativo.

Suítes de Segurança e o Monitoramento da Dark Web (Análise de Ferramentas)

Enquanto as ferramentas gratuitas se concentram principalmente em e-mails e senhas em vazamentos públicos, as suítes de segurança pagas oferecem um serviço mais profundo e abrangente, frequentemente rotulado como "Monitoramento da Dark Web".

Análise – Bitdefender Digital Identity Protection

O serviço da Bitdefender vai muito além da simples verificação de e-mail. Ele cria um "mapa" da sua pegada digital e monitora ativamente a web (tanto a pública quanto a dark web) em busca de uma gama muito maior de informações pessoais, incluindo:

Nome, e-mail e telefone.

Endereços físicos.

Números de CPF e outros documentos.

Números de cartão de crédito.

Links para suas contas de redes sociais. Ele fornece um "score" de risco, alertas em tempo real via e-mail e SMS, e orientações claras sobre como agir caso suas informações sejam encontradas.

Análise – Norton 360 com LifeLock

A Norton, através do serviço LifeLock (mais robusto em mercados como os EUA, mas com funcionalidades crescentes globalmente), oferece uma das propostas mais completas. Além de monitorar uma vasta gama de informações pessoais na dark web, o serviço se diferencia por oferecer assistência na remediação. Caso você seja vítima de roubo de identidade, eles fornecem especialistas para ajudar a restaurar sua identidade e, em alguns planos, até mesmo seguros que cobrem perdas financeiras e despesas legais associadas ao incidente.

Comparativo: HIBP Gratuito vs. Serviços Pagos – O Que Vale a Pena para Você?

A decisão entre usar apenas ferramentas gratuitas ou investir em um serviço pago depende do seu perfil de risco e nível de conveniência desejado.

Cenário 1 (Usuário Comum):

Para a grande maioria dos usuários, a combinação de ferramentas gratuitas oferece um nível de proteção excelente e suficiente. Uma rotina de segurança sólida incluiria:

Usar o "Have I Been Pwned?" para uma verificação inicial.

Cadastrar-se no Firefox Monitor para receber alertas automáticos.

Utilizar um bom gerenciador de senhas (seja o do Google/Apple ou soluções dedicadas como o Bitwarden) para criar senhas únicas e fortes, e para monitorar as que já foram comprometidas.

Ativar a autenticação em dois fatores em todas as contas possíveis.

Cenário 2 (Usuário com Alta Exposição ou Exigente):

Se você tem uma presença online muito grande, ocupa uma posição de destaque, já foi vítima de fraude ou simplesmente deseja a máxima tranquilidade, os serviços pagos justificam o investimento. Eles são ideais para quem:

Não tem tempo ou disciplina para gerenciar ativamente sua segurança.

Deseja monitorar informações além do e-mail, como CPF e cartões.

Valoriza a conveniência de receber alertas centralizados e detalhados.

Quer a segurança adicional de ter suporte especializado em caso de roubo de identidade.

"Meus Dados Foram Vazados!" - Um Plano de Ação Imediato em 5 Passos

Descobrir que suas informações foram expostas em um vazamento pode ser estressante, mas agir de forma rápida e metódica é a chave para minimizar os danos. Se uma das ferramentas acima deu o alerta, siga este plano de ação.

Passo 1: Mantenha a Calma e Siga o Protocolo.

O pânico é o pior conselheiro. Sentir-se alarmado é natural, mas decisões impulsivas podem levar a mais erros. Respire fundo e entenda que, ao descobrir o vazamento, você já deu o primeiro passo para retomar o controle. Ter um plano claro, como o descrito a seguir, é o melhor antídoto contra a ansiedade. O objetivo agora não é lamentar o que aconteceu, mas sim conter os possíveis danos de forma estratégica.

Passo 2: Troque a Senha da Conta Afetada (e Similares).

Esta é a ação mais urgente e imediata. Acesse o site ou serviço que sofreu o vazamento e altere sua senha imediatamente. Aqui, é crucial entender o perigo da "reutilização de senhas". Se você usava essa mesma senha (ou uma variação muito parecida) em outros serviços – especialmente seu e-mail principal, redes sociais ou contas bancárias – considere todas essas contas como vulneráveis. Os criminosos usarão o par e-mail/senha vazado para tentar acessar tudo o que puderem. Crie uma senha nova, longa (mais de 16 caracteres), única e complexa, usando uma combinação de letras maiúsculas, minúsculas, números e símbolos. Idealmente, use um gerenciador de senhas para gerar e salvar essa nova credencial.

Passo 3: Ative a Autenticação em Dois Fatores (2FA) em Tudo.

A autenticação em dois fatores (ou verificação em duas etapas) é a sua camada de segurança mais robusta. Mesmo que um criminoso consiga sua senha, ele não poderá acessar a conta sem o segundo fator, que geralmente é um código temporário gerado em seu smartphone. Priorize a ativação da 2FA em suas contas mais críticas: e-mail principal (que é a chave para redefinir outras senhas), contas bancárias, redes sociais e qualquer serviço que armazene informações financeiras. Dê preferência a aplicativos de autenticação (como Google Authenticator, Microsoft Authenticator ou Authy) em vez do método via SMS, que, embora melhor que nada, é vulnerável a ataques de clonagem de chip (SIM swap).

Passo 4: Revise Permissões de Aplicativos e Conexões em Suas Contas.

Ao longo dos anos, é comum concedermos acesso às nossas contas principais (como Google, Facebook ou Apple) para dezenas de outros aplicativos e sites através da funcionalidade "Login com...". Um invasor que ganhe acesso à sua conta principal pode tentar explorar essas conexões confiáveis para se mover lateralmente para outros serviços. Faça uma "faxina digital". Vá até as configurações de segurança de suas contas principais e procure a seção "Aplicativos com acesso à sua conta" ou similar. Revogue o acesso de todos os serviços que você não reconhece, não confia ou simplesmente não utiliza mais.

Passo 5: Fique de Olho em Atividades Suspeitas (Phishing e Fraudes).

Ter seu e-mail em uma lista de vazamento torna você um alvo prioritário para golpes de phishing direcionados, conhecidos como spear phishing. Os criminosos usarão o contexto do vazamento para criar e-mails muito convincentes, alegando ser do serviço afetado e solicitando que você "verifique sua conta" clicando em um link malicioso ou fornecendo mais dados. Aumente seu nível de desconfiança: nunca clique em links de e-mails suspeitos, sempre verifique o remetente e, se precisar acessar uma conta, digite o endereço do site diretamente no navegador. Além disso, monitore de perto seus extratos bancários e os logs de atividade de suas contas em busca de qualquer transação ou login não autorizado.

Conclusão: De Vítima Reativa a Guardião Proativo da Sua Identidade Digital

O cenário digital de hoje, marcado por ameaças sofisticadas como os infostealers e os inevitáveis vazamentos de dados corporativos, pode parecer desolador. Contudo, ele também nos força a evoluir. A era da segurança passiva, onde confiávamos cegamente que as empresas protegeriam nossos dados, chegou ao fim. A proteção da nossa identidade digital exige uma nova postura: a de um guardião proativo e vigilante.

Ferramentas como "Have I Been Pwned?" e os serviços de monitoramento integrados não são apenas utilitários técnicos; são instrumentos de empoderamento. Eles nos dão a capacidade de sair da reatividade e da incerteza para uma posição de conhecimento e controle. A segurança de dados deixou de ser um produto que se compra uma única vez para se tornar um processo contínuo de higiene digital, atenção e ação deliberada.

Portanto, não deixe para depois. Use o conhecimento adquirido neste guia para realizar sua primeira verificação agora mesmo. Descubra qual é a sua situação e, se necessário, siga o plano de ação sem pânico. Ao adotar essa mentalidade proativa, você não apenas protege a si mesmo, mas também contribui para um ecossistema digital mais seguro. Compartilhe este conhecimento, ajude amigos e familiares a se protegerem, e transforme a preocupação em ação. Sua vida digital é um dos seus bens mais valiosos. Trate-a com o cuidado que ela merece.

Recursos Adicionais e Leitura Recomendada

Fontes e Ferramentas Mencionadas: Have I Been Pwned?, Firefox Monitor, Bitdefender Digital Identity Protection, Norton 360 com LifeLock.

Leitura Complementar Recomendada (Blog RG Cibersegurança): Sugestões de artigos como "Guia Completo sobre Autenticação em Dois Fatores" e "Como Criar e Gerenciar Senhas Realmente Seguras".

Entre em contato

+5531986992842

© 2024. Todos os direitos reservados

Deixe sua mensagem para que possamos entender a sua necessidade